2、针对问题的应对措施

(1)、VLAN划分和IP-MAc地址绑定

只要有部门划分的企业,必须进行VLAN划分,VLAN划分可以规划为以下几个部分:

网络设备连接的VLAN,交换机之间互联,需要划分VLAN,然后指定对应的物理端口到相应的VLAN,这部分VLAN可以规划为ID相对比较大的取值,如从2000-2200。

网络交换机提供给终端用户接入的VLAN,可以为每个部门、每个楼层分配一个独立的VLAN,这部分VLAN可以规划为ID从lO-1999,这部分预留空间比较大,甚至根据需要可以为每个交换机端口,每个终端分配一个VLAN。

网络管理和数据中心VPN及其他应用VLAN,这部分VLAN ID可以取2300-4096之间的数值。不同的VLAN之间采用策略进行控制,缺省状态下,不同VLAN之间是不能访问的。除非有特别的需求,而且访问也必须做流向的控制。

VLAN划分完毕后,IP-MAC绑定就显得尤为重要了,IP-MAC绑定可以在接入交换机上完成,也可以借助专用工具完成。绑定后的计算机,不仅可以避免ARP病毒的攻击,而且也非常有助于网络管理员根据IP地址进行管理。

(2)、网络防病毒+IP MAc地址绑定+ARP防火墙

网络防病毒的软件至关重要,对防病毒软件的要求是:能支持多种平台,至少是在Windows系列操作系统上都能运行。能提供中心管理工具,对各类服务器和工作站统一管理和控制;在软件安装、病毒代码升级等方面,可通过服务器直接进行分发,尽可能减少客户端维护工作量;病毒代码的升级要迅速有效。

AV-test是一个第三方的防病毒软件评测机构,可以选在AV-test方面处于综合性能靠前的产品。以一台服务器作为中央控制一级服务器,实现对网络中所有计算机的保护和监控,并使用其中有效的管理功能,如,管理员可以向客产端发送病毒警报、强制对远程客户端进行病毒扫描、锁定远程客产端等。正常情况下,一级服务器病毒代码库升级后半分钟内,客户端的病毒代码库也进行了同步更新。

需要注意的是,防病毒软件到目前为止都是只升级病毒库和升级引擎+病毒库的两种方式,不同的杀毒软件的方式是不同的。一定要选择即要升级病毒库同时升级病毒引擎的版本。否则,大量防病毒软件,虽然数据库是最新的,但是软件却是以前的版本,尽管厂家宣称可以实现,但是,事实上却是很多新的类型的病毒,老引擎根本没有办法消除。

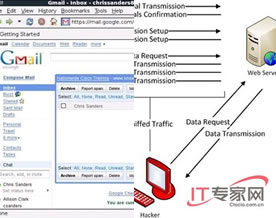

(3)、流量排名和流量实时控制

流量排名和流量实时控制可以实现两个层面的有效保护,第一层面是网络安全管理员可以对网络设备及终端计算机进行流量分析及控制。对终端计算机的流量管理主要有两部分功能:一是对终端计算机的总流入及流出流量的采集,并可以通过设定阈值对异常流量进行告警。二是对终端计算机某个网络应用或网络接口网络流量的阈值设定,通过策略可以限制网络连接流出流量只能在某个范围,保证其他主机的有效带宽使用。这种管理的方式比较粗放。难以判断正常流量和异常流量之间的差别。

第二层面是采用专用的流量分析控制工具,这种工具是基于网关型的,把硬件设备安装在网络的出口处,这样,流过流量分析控制工具的数据流都会被采集到,并可以进行控制。这种工具全部是基于应用分析的,网络管理员可以根据收到的实时数据对网络内的流量进行实时分析,并绘制流量分析表,为更好地管理网络提供依据。

在较为完善的内部网络中,两种方法可以统一,第一种进行终端之间内部流量的控制和管理,第二种进行与互联网的流量控制和管理。

(4)、严格的机房管理制度和双人上岗的服务器管理

要建立机房管理制度,就要建立机房,机房不只是一个安放机器的房间,而是一个管理体系,机房为企业重要的服务器提供了一个载体,这个载体是一个很好的保护容器,整个公司的信息核心,都必须在这个容器中健壮地成长。对于容器的访问授权则就变得很重要了。

机房管理制度应该满足至少双人才能上岗,这样,每次进入机房内部的人员至少是两个人,这两个人互相监督,互相进行日志记录,每次机房的访问都应该有详细的日志记录。同时,服务器的维护也是相同的道理,每次针对服务器的更改必须是两个人。避免由于一个人的误操作,造成服务器宕机、瘫痪等情况发生。

(5)、外设控制+专人保管+信息加密

采用专用工具或者是管理手段,将外设进行封存,如可能带来信息泄密的USB口,可以采用贴封条的方法进行封存,不容许员工使用,以免重要的数据被拷贝。或者采用专用软件来实现对这些端口的控制,甚至购买没有这些端口的电脑等。

任何备份的数据或者介质,都必须由专人看管,用专用的柜子保存,柜子内部要注意防潮、防虫、防鼠等。每次介质的提取都必须得到主管领导的认可,而不能随意获得企业备份的数据。

每个临时的或者是最终载体上的数据,理想的情况下都应该是被加密保护。不用明文的优点在于当发生丢失时不会丢失内部的数据,缺点是必须建立相应的密钥管理制度,密钥不能单独由某个人保管,也不能各个部门各保存一个,而应该采用分段保存的方法,不同的人掌握密钥的一部分。

在实际情况中,可以根据具体的事实在以上信息保护的手段中选择。以不影响企业主体业务和效率的情况下选择最优的解决方案。

(6)、资产管理和报警

对于大型客户端,可能会出现客户端用户随意拆卸网络终端硬件的现象,这会给网络终端的管理带来混乱,甚至可能造成网络硬件设备资产流失。

专用系统可自动探测终端硬件情况:具体包括客户端计算机名、CPU型号、内存大小、硬盘品牌及大小、网卡型号及速度,MAC等大小、设备编号等。所有数据上报至数据中心,自动生成报表信息存入相关数据库,并可对其变化报警。

系统能够自动地收集计算机已有的各种硬件资产及软件资产信息。对于不便自动收集的资产信息,系统也提供方便的手工方式录入。同时,对网络的软件及硬件系统资产变更情况进行跟踪,一旦资产信息发生变更,代理立刻以事件的形式通告系统服务器,通过事件处理,资产能够很好地被管理起来。

系统也提供完善的针对资产信息的综合查询及报表统计功能,使得管理员能够迅速统计某类资产的分布情况或某些网络对象的资产情况等信息。系统提供可定制的模糊查询功能,方便进行特殊需要的检索。

写在最后:企业IT安全是个系统工程,类似于“木桶原理”,一点疏忽也许会使得我们构筑的安全体系形同虚设。无论怎样,分析总结网络运维中各种不安全因素,并找出解决办法这是大家的共识。

© 2021-现在 好学IT学院 软著登记号:2025SR2204462 湘ICP备2022000939号|