保护局域网安全

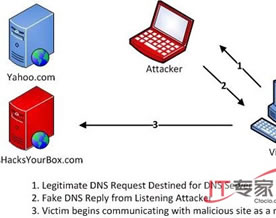

ARP缓存中毒的确是截取位于相同局域网的两台主机间的通信的可行的攻击技术,但只有当网络上的本地设备比破坏,受信任用户有恶意企图,或者某用户试图将不可信设备接入网络时,ARP缓存中毒攻击才可能造成真正的威胁。尽管我们往往将主要精力集中在保护网络外围安全上,但抵御内部威胁以及确保内部安全绝对可以更好的确保系统安全。

硬编码ARP缓存

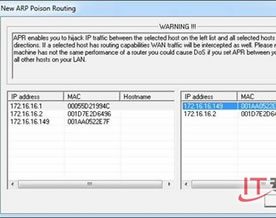

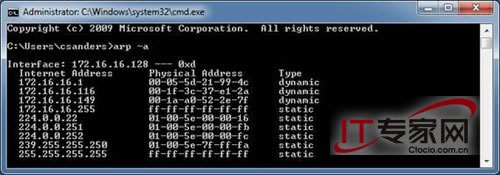

抵御ARP请求和回复的动态本质所带来的威胁的方法是使这个进程不那么动态,这是因为windows系统主机允许其他静态表项进入ARP缓存,你可以通过打开命令提示符并输入arp-a命令来查看windows系统的ARP缓存。

图7:查看ARP缓存

图7:查看ARP缓存如果你的网络配置并不是经常变动,做静态ARP表项的列表并通过自动化脚本将表项部署到客户端是完全可行的。这可以确保设备始终依赖本地ARP缓存,而不是依赖ARP请求和回复。

使用第三方程序监测ARP通信

抵御ARP缓存中毒攻击的另一种方法是被动方法,监控主机的网络流量,这可以通过入侵检测系统(如Snort)或者其他监测工具(如xARP)来进行监控流量。对于一台主机而言,这可能是很简单的事情,但是对于整个网络而言就不是那么简单了。

总结

ARP缓存中毒是中间人攻击中最有效的攻击方式,因为它非常容易执行,对于现代网络是巨大的威胁,并且这种攻击方式很难检测和防御。

相关文章:

二维码分享|站点地图|好搜一下|免责声明|联系我们|

© 2021-现在 好学IT学院 软著登记号:2025SR2204462 湘ICP备2022000939号|

© 2021-现在 好学IT学院 软著登记号:2025SR2204462 湘ICP备2022000939号|